Gebäudeautomation mit System

IT-Sicherheit – eine Frage der OrganisationWir alle profitieren heute von den Vorzügen der Gebäudeautomation. Wer vor ihren Risiken warnt, sollte nicht vergessen, dass erfolgreiche Hackerangriffe in der Regel mehr als die Folge technischer Unzulänglichkeiten sind. Nicht nur in der Gebäudeautomation ist Sicherheit mehr denn je eine Frage der Organisation.

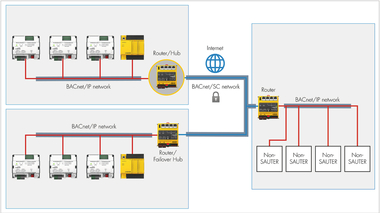

Der Wunsch nach Abschottung bei Gefahr liegt wohl in der Natur des Menschen. Egal ob in Politik, Wirtschaft oder Technik: Die Versuchung scheint groß, in großräumig vernetzten Strukturen wieder Barrieren einzuziehen. Das gilt sogar für die EDV und führt zuweilen dazu, dass auch die moderne Gebäudeautomation infrage gestellt wird. Die standardisierte, vernetzte Infrastruktur sei ein ideales Einfallstor für Hacker und Cracker, postulieren digitale Isolationisten.

Mehr Standards – mehr Hacks?

Und in der Tat scheinen ihre Bedenken auf den ersten Blick berechtigt: Denn seit mehr als 15 Jahren...

Jetzt Artikel freischalten:

tab DIGITAL

14 Tage kostenlos testen

2,49 € / Woche*

Fachwissen jederzeit und überall.

Greifen Sie auf exklusive PLUS-Artikel und das komplette Online-Archiv zu und lesen Sie tab bequem im E-Paper-Format. Das digitale Abo für alle, die flexibel bleiben möchten.

Ihre Vorteile:

- Exklusive tab-PLUS-Artikel

- 6 E-Paper für mobiles Lesen

- Online-Archivzugang

*129,48 € bei jährlicher Abrechnung inkl. MwSt.

tab KOMBI

4,99 € / Woche*

Das komplette tab-Erlebnis – digital & gedruckt.

Für alle, die Fachinformationen auf allen Kanälen nutzen möchten: Kombinieren Sie Print und Digital, profitieren Sie von unseren Fachforen und präsentieren Sie Ihr eigenes Projekt.

Ihre Vorteile:

- Exklusive tab-PLUS-Artikel

- 6 Print-Ausgaben pro Jahr

- E-Paper für mobiles lesen

- Teilnahme an einem Fachforum

- Online-Archivzugang

- Veröffentlichen eines Projekts

*259,48 € bei jährlicher Zahlung inkl. MwSt. & Versand